Скуд

Содержание:

- Интеграция СКУД с другими системами

- Принцип работы

- Классы системы СКУД

- Что это такое и для чего нужны

- Производители СКУД

- Виды СКУД

- Защита данных

- Анализ внутри сети

- Принцип работы

- Программа и оборудование для СКУД — что это значит и где купить

- Места монтажа

- Функционал СКУД, описание и назначение системы

- Автоматизация

- Система СКУД по ГОСТ

Интеграция СКУД с другими системами

Совместная работа СКУД с системами, напрямую не связанными с режимом безопасности объекта, например, такими как лифтовое хозяйство, системами управления кадровой службой, бухгалтерского учета, системами жизнеобеспечения и другими, делает результат деятельности последних более эффективным.

Интеграция с лифтовыми системами

Для крупных зданий с большим количеством офисов интеграция СКУД с лифтами дополнительно создает функциональные возможности для регулировки потока людей пользующихся лифтом. Можно организовать вызов лифта только с этажа доступного владельцу по коду идентификатора, а выходить из лифта только на этажах, имеющих доступ по идентификатору.

Интеграция с алкотестерами

Некоторые промышленные и транспортные предприятия строго контролируют, в целях безопасности самого работника и окружающих, наличие алкоголя в крови. Выполняется этот процесс медицинскими работниками, где не исключены факты ошибки или субъективного подхода. Интеграция алкотестера в СКУД позволит исключить человеческий фактор, а также зафиксировать результаты контроля в системе.

На изображении показан принцип работы системы с алкотестером:

- посетитель после приложения идентификатора к считывателю, производит требуемые манипуляции с алкотестером;

- в систему одновременно подается информация о данных карточки и содержании в пробе количества промиллей алкоголя;

- срабатывает алгоритм — ограничение на вход вместе с сообщением по sms администрации.

Интеграция с системами жизнеобеспечения

Экономия электроэнергии на освещении, пользовании системами отопления, вентиляции, кондиционирования позволяет «умная» организация работы системы контроля и управлением доступа. Вариант такой экономии, например, в большом здании, где находится огромное количество офисов: сотрудник одного из офисов предъявляет свой идентификатор на входе и система СКУД обрабатывает маршрут этого сотрудника и включает освещение только в местах его прохождения. Остальная часть здания находится в режиме экономии электроэнергии.

Интеграция с системами управления производством

Существуют форматы деятельности отдельных служб предприятия, для которых информативная база СКУД является важным источником для принятия управленческих решений. Это системы управления взаимоотношения с клиентами, системы бухгалтерского и кадрового учета и другие.

Интеграция происходит следующими путями:

- для самых распространенных систем управления производством выпускаются готовые к работе программные продукты;

- разрабатываются технические решения и выполняется технические работы с целью предоставления доступа к базам данных СКУД;

- создаются специальные приложения, способные работать с системами доступа.

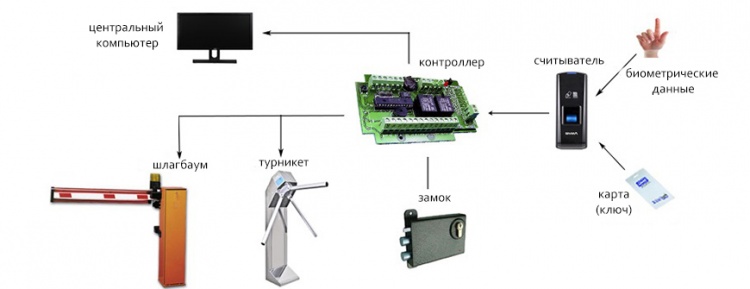

Принцип работы

На основе сравнения различных идентификационных признаков человека или транспортного средства с параметрами в памяти СКУД. У каждого имеется персональный идентификатор – код или пароль. Также может использоваться биометрия – изображение лица, отпечатки пальцев, геометрия кисти, динамика подписи.

Рядом со входом в закрытую зону устанавливаются устройства для ввода данных или считывания информации. Затем материал передаётся в контроллеры доступа для анализа и соответствующей реакции – открыть или заблокировать дверь, включить сигнализацию тревоги или зарегистрировать там нахождение сотрудника.

Классы системы СКУД

В зависимости от технических и функциональных возможностей системы они разделяются на четыре класса.

- СКУД 1-ого класса имеет самый простой набор функций. Состоит из устройств с автономным функционированием. Основная задача — обеспечить вход/выход лиц с идентификатором. Возможность изменять принципы управления работой весьма невелики — предоставляется возможность менять идентификационные коды, добавлять или удалять их из системы. Надежность защиты от проникновения посторонних лиц у СКУД 1-ого класса не отвечает повышенным требованиям.

- СКУД 2-ого класса включает зависимое и независимое оборудование. Тем самым расширяются функциональные возможности такой системы СКУД. Имеются возможности не допуска на территорию объекта в регламентированные периоды времени, запись событий в автоматическом режиме с сообщением информации о внештатных ситуациях на управляющий пульт, контроль исполнительных механизмов с помощью программного обеспечения. Защита от неразрешенных проникновений на территорию несколько выше, чем у систем доступа 1-ого уровня.

- СКУД 3-ого класса обладает такими же функциями, что и 2-ого, плюс добавляется возможность записи трудового времени рабочих со сформированной базой данных по всему штатному расписанию сотрудников. СКУД 3-ого класса может быть встроен в другие системы безопасности. Надежность защиты на высоком уровне.

- СКУД 4-ого класса обеспечивает самую высокую степень защиты. Оборудование имеет многоуровневую идентификации и работает исключительно в сетевом режиме. Обладает всеми функциями и возможностями СКУД 3-ого класса плюс возможностью автоматического управления в форс-мажорных случаях. Рекомендованы к использованию в охране крупных объектов с повышенными требованиями к безопасности.

Что это такое и для чего нужны

Предназначена для лимитирования и фиксации входа (выхода) через оборудованные участки прохода с оперативным контролем сотрудников, а также времени их пребывания в зоне ограниченного доступа.

Основные функции

- Санкционирование – присваиваются идентификаторы, определяются биометрические признаки; их регистрация с заданием временных интервалов и уровня доступа (когда, куда, кто допускается).

- Идентификация – опознание по считанным идентификаторам или признакам.

- Авторизация – проверка соответствия заданным полномочиям.

- Аутентификация – определение достоверности по идентификационным признакам.

- Реализация – разрешение или запрет по результатам анализа.

- Регистрация – фиксация действий.

- Реакция – меры в случае попытки несанкционированного доступа: сигналы предупреждения и тревоги, блокирование зоны и пр.

Задачи

- Постановка или снятие охраны по установленному регламенту, при нештатных ситуациях – запись и хранение информации.

- Дистанционное онлайн управление.

- Разграничение доступа в соответствии со служебными полномочиями.

- Идентификация и контроль перемещения сотрудников на объекте, предотвращение повторного входа по одинаковым идентификаторам.

- Учёт рабочего времени. Фиксация времени и даты прибытия сотрудника на конкретное место с записью длительности его нахождения там.

- Интеграция с другими элементами безопасности – охранной, пожарной, видеонаблюдения.

Производители СКУД

На отечественном рынке есть множество российских и зарубежных производителей, между которыми существует жесткая конкуренция. В лидерах находятся те, кто производит весь комплекс оборудования для монтажа СКУД. Определяющими среди потребителей являются качество и цена производимых контроллеров и программного обеспечения.

Из российских производителей самыми популярными по данным интернет — ресурсов Яндекса являются:

- Компания «PERco» с производственной базой в г. Санкт-Петербурге, реализует свою продукцию не только в России, но и в около 100 странах мира;

- Компания «Parsec», выпускающую продукцию под логотипом Parsec около 20 лет;

- Компания «IronLogic» работает на рынке оборудования СКУД более 10 лет, реализует свою продукцию в более чем 30 странах мира;

- Компания «Sigur» (ех Сфинкс);

- Компания «RusGuard»;

- Компания «Прософт Биометрикс»;

- Компания «Эра новых технологий».

Среди зарубежных производителей выделяются следующие:

- Компания «Hid Global» — крупнейший производитель на мировом рынке в отрасли безопасности;

- Компания «NedAp», производитель специализирующийся на радиочастотных бесконтактных идентификаторах с производством в Нидерландах.

- Компания «Suprema», корейский производитель, выпускающий биометрические устройства для СКУД;

- Компания «ZKTeco», выпускает весь комплект оборудования для систем доступа, но специализируется на биометрических компонентах идентификации, как любой китайский производитель реализует продукцию по низким ценам, но сохраняет при этом хорошее качество.

Некоторые рекомендации по приобретению и установке

Избежать ошибок при внедрении СКУД помогут следующие советы.

- Перед началом внедрения следует провести полное обследование объекта. Следует выбрать оптимальное расположение постов пропуска. Проход сотрудников должен быть свободным без создания очередей.

- Определиться с возможной интеграцией СКУД с другими системами безопасности. При ее наличии лучше сразу устанавливать сетевой вариант системы.

- Оборудование должно иметь конструктивное исполнение для нормального функционирования в климатических условиях данной местности. Это должно обеспечить сохранность узлов, например, от коррозии.

- Для обеспечения нормальной связи между элементами СКУД. Следует минимизировать влияние электромагнитного излучения находящихся вблизи силовых кабелей. Прокладку линий связи системы доступа следует проводить не ближе 0,5 м от них и пересекать строго под прямым углом.

- Перед монтажом необходимо проверить работу программного обеспечения. Система должна быть рассчитана на число работающих сотрудников, компьютер не должен виснуть при работе. Такая проверка сократит время на пусконаладочные работы.

- Предусмотреть возможность перегрева контроллера при большом потоке людей. Существуют методы доработки системы, повышающие ее устойчивость к перегрузкам.

- Необходимо установить аварийный источник питания. Нельзя исключать случаи непредвиденных вариантов функционирования.

- Исполнительные устройства пропуска (турникеты) не должны быть сомнительного качества. Они обязаны быть изготовлены из качественного материала и стабильно функционировать.

- При заказе партии пропусков следует убедиться в их соответствии с устанавливаемой системой доступа. Количество следует заказать с учетом возможных потерь и повреждений.

В условиях острой конкуренции всегда существует риск совершения действий, которые могут навредить развитию бизнеса. Система контроля и управления доступом охраняет его от попыток создания проблем нормальному процессу функционирования. Рынок может предложить системы разного уровня сложности

Важно правильно сориентироваться во всем многообразии СКУД и выбрать самую экономичную и одновременно надежную в эксплуатации

Виды СКУД

Различают три вида:

- автономный контроль;

- сетевой контроль;

- их совместная работа (сочетания двух методов).

Автономные СКУД

Средства контроля, которые являются простыми в плане эксплуатации, не требуют контроллера, кабельных линий, управления с помощью оператора. В силу того, что данный вид является относительно дешевым он также имеет ряд недостатков: нет возможности генерировать отчеты, вести контроль за временем работы сотрудников, передавать полученную информацию о доступе или незаконном проникновение, отсутствует дистанционное управление.

Автономные системы ограничивают доступ в охраняемое помещение (подъезд, офис, склад). Вид реализуются на базе независимого контроллера, размещаемого внутри помещения и считывающего устройства (для идентификации) находящегося снаружи. Покинуть помещение человек может путем нажатия кнопки выхода или также с использованием считывателя.

Для обеспечения полноценной безопасности, при выборе и установке автономных систем, следует иметь в виду, что:

- на случай перебоев с электропитанием контроллер необходимо снабдить резервным источником;

- считыватель должен иметь антивандальный корпус для защиты;

- провода по которым осуществляется связь контроллера и считывателя, регулирующие возможность открытия и закрытия замка не должны быть доступны за пределами охраняемого объекта, т.е. снаружи.

Сетевые СКУД

Являются более дорогими, соответственно, обеспечивают более хороший и эффективный уровень безопасности объекта. Управление идет через контроллер, который осуществляет анализ информации передаваемой устройствами идентификации. В данном случае, имеется возможность полноценно контролировать доступ и допуск на объект, создавать отчеты о посещениях территории сотрудниками и посетителями, вести учет времени работы персонала. Так же сетевые СКУД могут выполнять интеграцию с другими устройствами обеспечивающими безопасность (видеонаблюдением, охранной и пожарной сигнализацией).

Так как управление системой идет через центральный компьютер — это дает для крупных предприятий ряд преимуществ, поскольку позволяет контролировать десятки дверей, без особых трудностей. Использовать сетевой СКУД стоит в том случае, если:

- требуется ввести различные привилегии для доступа группе пользователей;

- необходимо получать информацию о персонале (подлинности сотрудника, времени входа, выхода и присутствия в определённых точках);

- необходимо наладить взаимную работу с другими источниками безопасности на объекте.

В определенных случаях, в силу невозможности совершить прокладку тех или иных коммуникаций, недостатке бюджета и т.п. совместно с сетевыми СКУД могут использовать беспроводные технологии, такие как:

- Wi-Fi — особенность данного канала заключается в достаточно обширной зоне действия (на сотни метров), что будет актуально для объектов с большой территорией;

- GSM — позволяет покрыть всю защищаемую территорию;

- Bluetooth — по своей сути является аналогом Ethernet, только нет необходимости прокладывать коммуникации для взаимодействия компонентов системы.

Каждая из систем имеет место и является по-своему эффективной для защиты охраняемой территории. Какую из них выбрать зависит от множества факторов, которые необходимо полноценно проанализировать и принять к сведению.

Защита данных

DAP – Database audit and protection

Системы данного класса обеспечивают безопасность систем управления реляционными базами данных (СУБД). DAP – это развитие базовых возможностей мониторинга инструментов database activity monitoring (DAM), но при этом они имеют такие дополнительные функции, как:

- обнаружение и классификация данных;

- управление угрозами и уязвимостями;

- анализ на уровне приложений;

- предотвращение вторжений;

- блокировка активности;

- анализ управления идентификацией и доступом.

DLP – Data Leak Prevention или Data Loss Prevention

Системы предотвращения утечки данных строятся на анализе потоков данных, пересекающих периметр защищаемой информационной системы. При обнаружении конфиденциальной информации срабатывает активный компонент системы, и передача сообщения (пакета, потока, сессии) блокируется или сохраняется копия трафика для постанализа на случай проведения расследования возможной утечки.

DCAP – Data-Centric Audit and Protection

Эти средства защиты конфиденциальности данных знают, где хранятся конфиденциальные данные, определяют политики управления данными в бизнес-контексте, защищают данные от несанкционированного доступа или использования, а также производят мониторинг и аудит данных, чтобы убедиться в отсутствии отклонений от нормального поведения. Несмотря на новый подход к защите данных (а не периметра), решение не нашло большой популярности.

CASB – Cloud Access Security Broker

Инструмент контроля за облачными приложениями, ресурсами и сервисами. Он управляет тем, как происходит взаимодействие между облачными приложениями и внешним миром с помощью прокси и/или API-режима. Системы CASB могут разворачиваться как в локальной, так и в облачной среде, а также в гибридной комбинации с использованием локальных и облачных контрольных точек.

SDS – Software-Defined Storage

Программное решение, обеспечивающее хранение данных и управление ими. Основная отличительная возможность SDS – это виртуализация функции хранения, отделяющая аппаратное обеспечение от программного, которое управляет инфраструктурой хранения. В этом смысле SDS является развитием концепции программно-определяемой сети.

Анализ внутри сети

NBAD – Network behavior anomaly detection

Инструменты обнаружения аномалий внутри сети, использующиеся в качестве дополнительных средств обнаружения угроз для мониторинга сетевой активности и генерации предупреждений, часто требующих дальнейшей оценки ИТ-команды. Системы способны обнаруживать угрозы и останавливать подозрительные действия в ситуациях, когда традиционное программное обеспечение безопасности неэффективно. Кроме того, инструменты подсказывают, какие подозрительные действия или события требуют дальнейшего анализа.

BDS – Breach Detection System

Системы данного класса могут быть реализованы как программное обеспечение или аппаратное устройство. Их цель – обнаружить нарушения безопасности внутри сети, включая сложные целенаправленные атаки. Подход к обнаружению вредоносного ПО сложнее, чем у антивирусных средств, т.к

принимается во внимание окружение, а также могут составляться цепочки событий, указывающие на вредоносную деятельность

UEBA – User and Entity Behavior Analytics

Системы анализа поведения пользователей и сущностей позволяют обнаруживать подозрительное поведение пользователей и узлов сети в корпоративной инфраструктуре, которое выпадает из поля зрения SIEM-решений.

Принцип работы

Автоматизированная СКУД может использовать различные технические решения и иметь несколько принципов работы, которые влияют на выбор установки системы.

Разделяется СКУД на:

- Простые – классический набор с контролем и управление доступа.

- Расширенные – с запретом на повторное прохождение, одновременный вход через точку доступа 2-ух и более сотрудников, двух-этапная идентификация, закрытый и открытый режимы, проход с подтверждением.

|

Таблица 2 – виды работы систем с примерами действий |

|

|

Вид |

Схема действия |

|

Стандартный |

|

|

Запрет на повторный проход |

Применяется в тех случаях, когда ключ-карту нельзя использовать во второй зоне доступа, пока персонал находится в этой. Можно устанавливать такие режимы:

|

|

Одновременный вход через точку доступа 2-ух и более сотрудников |

|

|

Проход с подтверждением |

|

|

Двойная (тройная и тд.) идентификация |

|

|

Закрытый режим доступа |

Применяется в случаях, когда необходимо заблокировать доступ ко всем объектам или определенной группе объектов. К примеру:

|

|

Открытый режим доступа |

Применяется в случаях, когда необходимо открыть доступ через точку доступа. К примеру на предприятие пришла экскурсия из 15 человек. Что бы каждого не пропускать через турникет по ключу, охранник на время “открывает” точку доступа. |

Программа и оборудование для СКУД — что это значит и где купить

Так называется несколько технических средств, которые объединены в единую экосистему, чтобы контролировать, кто и почему входит в помещение. Это помогает защитить объект от посторонних лиц и упорядочить посещение персоналом офиса или цеха. Организации потребуется настроенное для этого программное обеспечение и оборудование.

Система может быть разработана индивидуально для каждой компании или в виде коробочного решения (готового к использованию). При правильной настройке вы можете гарантировать, что один сотрудник может заходить на склад только в определенное время и в определенные дни недели. Все зависит от заказчика.

Программа умеет рассчитывать для каждого сотрудника его рабочее время, обеденные перерывы и выходные, а после обработки отправляет его в программу для учета рабочих дней.

приобрести такое программное обеспечение можно в специализированных магазинах. Чтобы найти подходящую технику и правильно ее настроить, свяжитесь с Cleverence. Наши специалисты помогут подобрать подходящие модели, объяснят, как организовать работу оборудования и контроль мест.

Места монтажа

Перед тем как монтировать СКУД, специалисты, совместно с заказчиком, выбирают места монтажа. Например, электромеханические и электромагнитные замки, а также электрические защелки крепятся на дверное полотно. На места въезда или прохода устанавливают шлагбаумы, ворота и т.д. Монтаж таких систем должен проводиться квалифицированным персоналом. Можно заказать такую работу специальной фирме или сделать самому. В последнем случае необходимо купить комплект СКУД. Также необходимы определенные знания по монтажу устройств.

Нужен ли он в доме?

Многие домовладельцы устанавливают у себя такую систему для обеспечения безопасности своего жилища. Эффективнее всего она будет в больших квартирах, частных домах или коттеджах. Домашний СКУД обладает следующими возможностями:

- Возможность открытия дверей на расстоянии. Доступ дается родным или гостям.

- Защита материальных ценностей.

- Быстрый и удобный вход с помощью смартфона, карты или брелока. Также возможен проход, используя отпечатки, сканирование взгляда или биометрический контроль руки.

- Активация сирены. Она срабатывает, если в дом пытаются проникнуть посторонние. Оповещение о несанкционированном проникновении придет смской или на электронную почту.

- Учет всех событий. Владельцы могут узнать, кто когда приходил и уходил.

- Ограничение доступа к определенным комнатам в жилище.

- Возможность заблокировать идентификатор в случае его утери.

Домовладельцы могут заказать оснащение системы дополнительным оборудованием. Что входит в скуд в этой категории? В нее включены датчики положения двери, видео, аудиодомофоны и т.д. Установка таких устройств потребует дополнительных финансовых вложений. Все современные СКУД не боятся отключения электричества. Бесперебойную службу им обеспечивает встроенный аккумулятор.

Функционал СКУД, описание и назначение системы

Программа решает множество разных задач. Среди них стоит отметить следующие основные особенности программного обеспечения:

- коммерческая информация и любая другая информация защищена теми, кто не знает;

- все материальные ценности и нематериальные активы остаются в целости и сохранности;

- проверяется возможность въезда на территорию лиц, намеревающихся организовать диверсию или вести шпионскую деятельность;

- контролируется режим работы сотрудников – видны все опоздания, досрочные уходы, длительные перерывы (отсутствие на этаже) и сверхурочные;

- количество людей в комнате одновременно регулируется;

- фиксируется количество людей, въезжающих и покидающих территорию транспортного средства;

- запрещен въезд обычным гражданам, которые пытаются войти только из любопытства или по ошибке.

Автоматизация

Чтобы связать NFC-метки с нашим умным домом, потребуется создать 5 автоматизаций:

-

Срабатывание сигнализации (запускается, когда мы заходим в квартиру)

-

Включение режима охраны (прикладываем метку и уходим из дома)

-

Отключение режима охраны (прикладываем метку, когда пришли домой)

-

Включение сирены

-

Отключение сирены

Срабатывание сигнализации

В качестве триггера используется датчик открытия двери. Когда дверь открывается при условии, что включен режим охраны, запускается наша автоматизация. В блоке с действиями я задал мигание шлюзом Xiaomi и диодом на ESP-32. Вы можете использовать любые другие действия.

Включение режима охраны

Триггер — чтение метки с заданным на этапе настройки ESP uid. Пока мы выходим из квартиры, шлюз мигает оранжевым светом. После того, как включился режим охраны, загорается диод на ESP, а шлюз включает статичный красный свет на 3 секунды и гаснет.

Отключение режима охраны

В этой автоматизации в качестве триггера снова используется RFID-метка. Условием является включенный или включающийся режим охраны. Последний предусмотрен на случай, если собрались уходить из дома, приложили карточку и вспомнили про включенный утюг. При валидной метке коротко включается диод на ESP и зелёная подсветка на шлюзе.

Включение сирены

Пока что я не особо заморачивался с индикацией, поэтому в автоматизации только сирена из встроенных звуков шлюза. В будущем планирую дополнительно выводить звук на умную колонку и мигать люстрой.

Отключение сирены

От «отключения режима охраны» отличается лишь условием по статусу alarm_control_panel.ha_alarm (здесь triggered) и отключением сирены или другой индикации.

Система СКУД по ГОСТ

Технология разработки, правила поставки оборудования, монтажа, использования, требования и ограничения прописаны в государственных стандартах:

-

ГОСТ Р 51241-2008. Является основным документом с описанием технологии, устройств.

-

ГОСТ Р ИСО/МЭК 7810-2015. Работа с картами.

-

ГОСТ Р ИСО/МЭК 19795-1-2007. Правила автоматической биометрической проверки.

-

ГОСТ Р 50009-2000. Электромагнитная совместимость.

-

ГОСТ Р 50739-95, ГОСТ IEC 60065-2013. Защита вычислительной техники, аналоговой, видео и аудио аппаратуры от несанкционированного просмотра, копирования информации.

-

ГОСТ Р 51072-2005. Один из стандартов УПУ — требования при использовании защитных дверей. Аналогичные нормативные документы подбирают при производстве и монтаже других управляемых устройств.

-

ГОСТ Р 52931-2008. Системы управления.

-

ГОСТ 2.601-2006, ГОСТ 2.610-2006. Единые правила для разработки конструкторской документации (ЕСКД).

При работе со СКУД используются и другие стандарты, которые соответствуют конкретной задаче. Полный список приводится в документации к системе конкретного объекта.

Многофункциональный считыватель с несколькими вариантами идентификации

Многофункциональный считыватель с несколькими вариантами идентификации