Идентификация по банковским картам

Содержание:

- Алгоритм подготовки карт к использованию в СКУД

- Дополнительные возможности СКУД при использовании программного обеспечения

- Вендоры предлагающие решения для мобильного доступа на рынке России

- Как сохранить Wiegand-26, избежать дублирования номеров и защитить карту от подделки

- Дополнительные возможности

- Функции автоматизированной системы контроля СКУД

- Назначение и задачи СКУД

- Определяемся с форматом карт

- Автономные и сетевые виды контроля доступа

- Дальнейшее использование собранных данных

- Требования к функционалу программного обеспечения или Web-интерфейсу

- Интеграция СКУД с другими системами

- Производители СКУД

- Дополнительные возможности СКУД при использовании программного обеспечения

Алгоритм подготовки карт к использованию в СКУД

Для использования карт в защищенном режиме важна правильная организация работы. Она включает в себя инициализацию памяти самих карт, а также считывателей системы. Выполнение этих операций удобно реализовано в ПО Sigur и не требует каких-либо специфических знаний от сотрудника.

Непосредственно из интерфейса Sigur вы можете произвести:

- автоматическую инициализацию памяти карт Mifare Classic, DESFire и Plus при назначении карты объекту доступа. Для этого поддерживаются USB считыватель ACR1252.

- подготовку карт инициализации для настенных считывателей, Sigur MR1, Prox-13 и Prox MF Reader

Для использования карт в защищенном режиме важна правильная организация работы. Она включает в себя инициализацию памяти самих карт, а также считывателей системы. Выполнение этих операций удобно реализовано в ПО Sigur и не требует каких-либо специфических знаний от сотрудника.

Непосредственно из интерфейса Sigur вы можете произвести:

- автоматическую инициализацию памяти карт Mifare Classic, DESFire и Plus при назначении карты объекту доступа. Для этого поддерживаются USB считыватель ACR1252.

- подготовку карт инициализации для настенных считывателей, Sigur MR1, Prox-13 и Prox MF Reader

Дополнительные возможности СКУД при использовании программного обеспечения

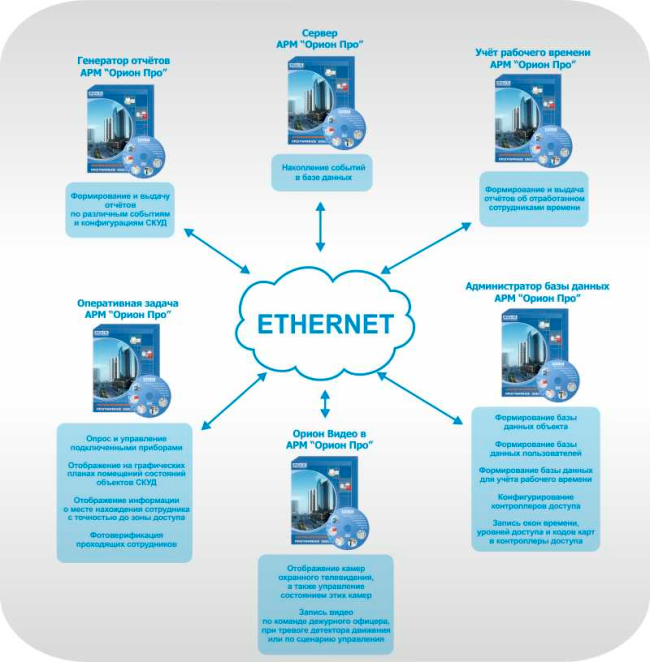

В

ИСО «Орион» для работы со СКУД используется

программное обеспечение: Uprog, АРМ «Орион

Про». Программное обеспечение Uprog

позволяет осуществлять настройку

конфигурационных параметров контроллера

доступа «С2000–2» (а также для прибора

«С2000–4»), а именно:

- режим работы,

двойную идентификацию, доступ по правилу

двух (трёх) лиц, номер контролируемой

зоны доступа, вид интерфейса подключенных

считывателей, включать/выключать

использование датчика прохода, контроль

блокировки, таймаут блокировки и т. д.; - запись и

редактирование в памяти контроллеров

уровней доступа, окон времени и

идентификаторов пользователей. - Программное

обеспечение АРМ «Орион Про» позволяет

реализовать следующее: - накопление событий

СКУД в базе данных (проходы через точки

доступа; блокировки и разблокировки

точек доступа; несанкционированные

попытки прохода и т.п.); - создание базы

данных для охраняемого объекта —

добавление в неё логических объектов

СКУД (точек и зон доступа). А также

расстановка их на графических планах

помещений для реализации возможности

централизованного предоставления

доступа и мониторинга состояния этих

объектов; - формирование базы

данных пользователей — занесение

реквизитов сотрудников и посетителей

с указанием для каждого человека всех

необходимых атрибутов (ФИО, информация

и принадлежности к фирме, подразделению,

рабочий и домашний адрес и телефон и т.

п.), а также задание прав доступа

(полномочий прохода через точки дост

упа/зоны доступа); - формирование базы

данных для учёта рабочего времени —

создание графиков работы, а также правил

расчёта графика для различных сотрудников; - опрос и управление

подключенными к ПК контроллерами; - конфигурирование

контроллеров доступа — централизованную

запись в память приборов окон времени,

уровней дост упа, идентификаторов

пользователей; - работу сетевого

antipassback’a; - настройку и работу

зонального antipassback’a; - отображение на

графических планах помещений состояния

объектов СКУД; - отображение

информации о месте нахождения сотрудника

с точностью до зоны доступа; - отображение камер

охранного телевидения, а также управление

состоянием этих камер; - запись видео по

команде дежурного офицера, при тревоге

детектора движения или по сценарию

управления (например, по событию

предоставления доступа или попытки

осуществления несанкционированного

прохода).

Закрепление задач

системы контроля и управления доступом

за программными модулями изображено

на рисунке 7. Стоит отметить, что физически

приборы соединяются с тем компьютером

системы, на котором установлена

«Оперативная задача». Количество

рабочих мест, которые могут быть

задействованы в системе (программные

модули АРМ), может достигать две сотни.

Программные

модули можно устанавливать на компьютеры

как угодно — каждый модуль на отдельном

компьютере, комбинация каких-либо

модулей на компьютере, либо установка

всех модулей на один компьютер.

Рисунок.

Рисунок.

7. Функционал модулей программного

обеспечения

Опубликовано: Сайт Secuteck.Ru-2012Посещений: 28852

В рубрику «Системы контроля и управления доступом (СКУД)» | К списку рубрик | К списку авторов | К списку публикаций

Вендоры предлагающие решения для мобильного доступа на рынке России

1. Nedap

- Считыватель MACE Reader MM — цена 27 609 рублей

- Считыватель MACE Reader MM QR — цена 37 634 рубля

- Считыватель MACE Smart — цена 20 816 рублей

MACE AppMACE App2. Suprema

- Уличные биометрические терминалы BioLite N2 — цена 50 199 рублей

- Биометрические терминалы СКУД BioStation A2 — цена 95 970 рублей

- Терминалы СКУД и УРВ BioStation L2 — цена 54 629 рублей

- Биометрические считыватели-контроллеры BioEntry P2 — цена 35 241 рубля

- Считыватели отпечатков пальцев BioEntry W2 — цена 47 985 рублей

- Бюджетный биометрический считыватель BioEntry R2 — цена 30 200 рублей

- Биометрические терминалы FaceStation 2 — цена 82 230 рублей

- Биометрические терминалы BioStation 2 — цена 76 214 рубля

- Считыватели RFID-карт Xpass D2 — цена 11 811 рублей

- Считыватели смарт-карт Xpass — цена 19 932 рубля

BioStar 2 MobileBioStar 2 Mobile3. Parsec

- Считыватель смарт-карт PNR-P26 — цена 13 720 рублей

- Считыватель смарт-карт PNR-P19 — цена 12 250 рублей

- Считыватель смарт-карт PNR-P15 — цена 15 190 рублей

- OEM считыватель смарт-карт PNR-P03E — цена 9 800 рублей

- Считыватель банковских карт PNR-P19.B — цена 14 700 рублей

- Мультиформатный считыватель PNR-X19.B — цена 16 856 рублей

Parsec Card Emulator4. Rusgard

- Мультиформатный считыватель RDR-202-Multi-Key — цена 18 000 рублей

- Настольный считыватель карт Z-2 USB-MF-RG — цена 6 600 рублей

RusGuard Key5. HID

- Считыватель смарт-карт iClass SE R10 — цена 8 281 рубль

- Считыватель смарт-карт iClass SE R15 — цена 16 241 рубль

- Считыватель смарт-карт iClass SE R40 — цена 16 241 рубль

- Считыватель смарт-карт iClass SE R90 — цена 46 951 рубль

- Считыватель смарт-карт iClass SE RK40 — цена 29 706 рублей

- Считыватель смарт-карт multiClass SE RP10 — цена 10 807 рублей

- Считыватель смарт-карт multiClass SE RP15 — цена 18 721 рубль

- Считыватель смарт-карт multiClass SE RP40 — цена 18 721 рубль

- Считыватель смарт-карт multiClass SE RPK40 — цена 32 186 рублей

Bluetooth модульHID Mobile AccessHID Mobile AccessBLE Config App6. ESMART

- Считыватель ESMART Reader NEO — цена 11 000 рублей

- Считыватель ESMART Reader STONE — цена 12 000 рублей

- Считыватель ESMART Reader OEM — цена 9 000 рублей

ESMART ДоступESMART Доступдоступно на iOSна Android

- Чтение UID

- Работа с памятью Mifare ID, Classic, Plus в SL1

- Работа с памятью Mifare Plus в режиме SL3

- Физические и виртуальные идентификаторы ESMART Доступ

- шифрование AES-128

- диверсификация ключей

- проверка CMAC-подписи данных

- защита от Replay-атак

7. ProxWayPW Mobil IDPW Mobile ID

- Работа по NFC и BLE

- Хранение до 3-х идентификаторов одновременно

- Интуитивно понятный интерфейс: 2 кнопки (Передать идентификатор на считыватель — кнопка “открыть” и настройка “шестерёнка”)

- Запрос мобильного идентификатора непосредственно в приложении — отправка запроса на почту

- Настройка включения / отключение передачи идентификатора в считыватель по включению экрана смартфона

- Получение мобильного идентификатора по приглашению администратора.

- Конфигуратор только для Android — ProxWay Mobile Config

8. SaltoJustIN Mobile BLE9. PERCo

- Считыватель MR07.1 — цена 7 723 рублей

- Контрольный считыватель MR08 — цена 9 941 рублей

- Электронная проходная KT02.7M — цена 105 304 рубля

- Электронная проходная KT05.7M (MA) — цена 162 796 рублей

- Электронная проходная KTC01.7M (MA) — цена 11 910 рублей

PERCo-WebPERCo-S-20PERCo.Доступ10. SigurбесплатнымиSigur ДоступSigur ДоступSigur Настройки

Как сохранить Wiegand-26, избежать дублирования номеров и защитить карту от подделки

Необходимость сохранить интерфейс Wiegand-26 диктуется большой распространенностью контроллеров, применяемых в системах контроля доступа, в которых реализован именно Wiegand-26. При переходе на карты MIFARE вполне естественно попытаться использовать уже имеющиеся контроллеры.

Имеющиеся контроллеры с Wiуgand-26 использовать можно. Но, для того, чтобы в СКД не появлялись дубликаты номеров карт, вместо серийного номера следует считывать данные из защищенного блока MIFARE 1K (secure sector).

Рассмотрим структуру остальных 15 секторов MIFARE (кроме нулевого сектора):

Рис. 3. Структура секторов 1-15. Блоки 0, 1 и 2 доступны для записи-чтения. Блок 3 хранит ключи доступа, создаваемые пользователем. Каждый сектор может быть защищен своим ключом. Можно защищать отдельно операции чтения и записи. Можно защитить как чтение, так и запись.

Для того, чтобы организовать считывание данных из защищенного блока, заказчик СКД должен провести предэмиссию карт. На этапе предэмиссии карт в выбранный блок карты MIFARE записываются уникальные номера, и, самое главное, чтение данных из этого блока защищается ключами (как это показано на Рис.4). В считыватель, также, записывается соответствующий ключ, который предъявляется для чтения выбранного блока.

Рис. 4. В блок 0 сектора 1 записан номер карты, используемый в СКД для идентификации держателя карты. Ключ A изменен. Условие доступа (Access Condition) изменено на защиту сектора от чтения-записи. Данное значение Условия Доступа означает, что для чтения блока предъявляется только ключ A (ключ B не используется). Прочитать карту можно только, зная секретный ключ пользователя. Записать в блок 0 больше ничего нельзя.

В результате получается карта, которую невозможно прочитать вне данной СКД, и которую невозможно подделать.

Считыватели, которые читают данные из защищенного блока, подключаются к контроллеру по интерфейсу Wiegand-26 (имеется, также, версия интерфейса USB), что и позволяет сохранить имеющиеся контроллеры, а заменить только считыватели. Такие считыватели (читающие данные из защищенного блока) широко представлены на рынке.

Дополнительные возможности

- GSM модуль, который позволяет посылать SMS с информацией о проходе (используется, например, в школах).

- для сетевой СКУД — возможность удаленного управления по сети Интернет (например, для управления системой контроля доступа из центрального офиса, если предприятие имеет множество филиалов).

- комплекс для персонализации пластиковых карт (принтер для печати на пластиковой карте данных владельца, в том числе, фотографии).

- режим «антипассбэк» — если человек уже прошел на охраняемую территорию, то повторное предъявление его идентификатора на вход будет запрещено (пока карта не будет предъявлена на выход), что исключит возможность прохода по одной карте двух и более человек. При этом сетевая СКУД позволяет организовать такой режим на всех точках прохода, объединённых в сеть, что обеспечивает полнофункциональную защиту по всему периметру контролируемой территории.

Функции автоматизированной системы контроля СКУД

Функционал СКУД весьма велик и практически ничем не ограничен. Можно оперативно встроить новый модуль или реализовать новое правило с помощью программного обеспечения. Рассмотрим основные функции СКУД.

Разграничение и контроль доступа

Первоначальным назначением СКУД являются всё же контроль и структурирование уровней доступа.

В качестве идентификатора может использоваться брелок

В качестве идентификатора может использоваться брелок

Основной тип исполнения этого подхода — использование различных идентификаторов. Ими могу служить магнитные карты, брелоки, метки, прямой ввод кода на клавиатуре, считывание отпечатков пальцев или сетчатки глаза. Система хранит данные о всех сотрудниках или посещающих в общей базе. Каждая запись имеет свой уровень доступа, благодаря которому система может сравнить, может ли человек пройти в ту или иную зону. Компьютер, в случае монтажа сетевой системы СКУД, также собирает статистику посещений и бережно хранит её до последующего использования. В автономных системах решение пропустить человека или нет принимает автономный контроллер. У него есть своя энергонезависимая память, в которую внесены все коды идентификаторов и их права.

Доступ по паролю — один из видов контроля доступа

Доступ по паролю — один из видов контроля доступа

Непосредственно за обработку информации с идентификатора отвечают считыватели. Это могут быть контактные и бесконтактные варианты. Вся сложность конструкции считывателя зависит от типа идентификатора.

Считыватели устанавливаются непосредственно перед заграждающими устройствами — турникетами, электромеханическими замками, шлагбаумами и шлюзами. Они препятствуют доступу посетителя до тех пор, пока тот с помощью идентификатора не докажет свои права на посещение зоны.

Учёт рабочего времени

Система контроля доступа имеет всё необходимое для реализации учёта рабочего времени. Почему бы это не использовать? Каждый посетитель или сотрудник объекта имеет уникальный идентификатор – система может отследить время активации считывателя при входе и выходе.

Проходя через турникетную систему, сотрудник оставляет метку о времени прихода

Проходя через турникетную систему, сотрудник оставляет метку о времени прихода

Этих данных достаточно для того, чтобы установить и записать в журнал время, проведённое на объекте. А это значит, что сотрудникам уже сложнее будет опоздать или сбежать с работы пораньше, ведь сведения об этом будут тут же сохранены в системе.

Режим системы охраны

Сама СКУД не предполагает встроенных механизмов охраны, она лишь может воспрепятствовать доступу. Зато, имея гибкую платформу, система контроля доступа может быть дополнена охранной системой, которая будет, например, оборудована видеонаблюдением, датчиками проникновения или любыми другими.

Прочие функции

Дополнительного функционала может быть много. Реализовать можно практически всё что угодно. Но чаще всего используются такие возможности:

- информирование о прохождении считывателя с помощью СМС посредством встроенного GSM модуля. Такой подход можно встретить, например, в школах;

- для предприятий, имеющих множество филиалов, можно реализовать удалённое управление СКУД с помощью сети интернет.

Назначение и задачи СКУД

Система

контроля и управления доступом (СКУД)

– это совокупность программных и

технических средств, а также

организационно-методических мероприятий,

с помощью которых решается задача

контроля и управления посещением

охраняемого объекта.

СКУД

может решать такие задачи, как оперативный

контроль местонахождения персонала и

время нахождения персонала на объекте.

С помощью программных средств реализуется

функция расчёта отработанного сотрудниками

времени. Зачастую на предприятиях СКУД

интегрируется с системой охранно-пожарной

сигнализации для комплексного решения

задач безопасности. Тем самым можно

обеспечить реакции охранной на попытки

несанкционированного доступа, взлома

дверей и т.п.; возможность автоматической

постановки/снятия с охраны помещений

по факту прохода в зону доступа сотрудника;

предоставление свободного выхода в

случае возникновения пожара.

Определяемся с форматом карт

Формат бесконтактной карты доступа определяет количество бит и способ их комбинирования, к примеру, карта формата EM4100 (EM Marine) работает на частоте 125 кГц и содержит уникальный номер длиной в 40 бит, который присваивается в дальнейшем пользователю.

Все старательно избегают этого вопроса, хотя ответ на него имеет первостепенную важность при выборе и программировании любых средств доступа. Немаловажным критерием безопасности карт как носителей информации является культура их производства, отношение владельца технологии к организации процесса выпуска

Немаловажным критерием безопасности карт как носителей информации является культура их производства, отношение владельца технологии к организации процесса выпуска.

В отличие от EM4100 представленные на рынке смарт-карты могут содержать несколько областей памяти, серийный номер CSN, номер и серию (или фасилити код), а также другую служебную информацию. Так, корпорация HID Global предлагает различные форматы карт, на каждом из которых могут содержаться различные технологии безопасности. См. таб. 2.

Выбор формата имеет серьезное значение как для работы системы, так и для ее безопасности. Что такое формат?

Формат – это структура данных, хранящихся в памяти средства доступа. По своей сути это набор двоичных цифр (бит), в определенном порядке образующих двоичное число, которое система контроля преобразует в код доступа. Количество единиц и нулей и способ их комбинирования определяют формат, в котором зашифрован код доступа.

Так, 26-битный открытый формат H10301 допускает 255 кодов объекта (фасилити кодов), в каждом из которых возможны 65 535 комбинаций номеров карт. При этом производитель не контролирует и не ограничивает производство карт данного формата, что увеличивает риск их дублирования.

В отличие от формата H10301 формат H10304 имеет 37-битную длину кода и позволяет задавать 65 535 кодов объектов и более 500 000 номеров карт для каждого кода объекта, что существенно увеличивает диапазон карт. Помимо этого производитель отслеживает производство этих карт.

Формат Corporate 1000 представляет собой 35-битный формат, разработанный как собственный закрытый формат для крупных компаний.

Таким образом, при выборе технологии идентификации для организации системы СКУД рекомендуем обратить внимание на форматы карт. Выбор и использование того или иного формата также оказывает влияние на общий уровень безопасности системы

| Формат | ||||

| Технология RFID | H10301 | H10302 | H10304 | Corporate 1000 |

| Prox | √ | √ | √ | √ |

| Indala | √ | √ | √ | √ |

| iCLASS | √ | √ | √ | √ |

| iCLASS SE | √ | √ | √ | √ |

| SeoS | √ | √ | √ | √ |

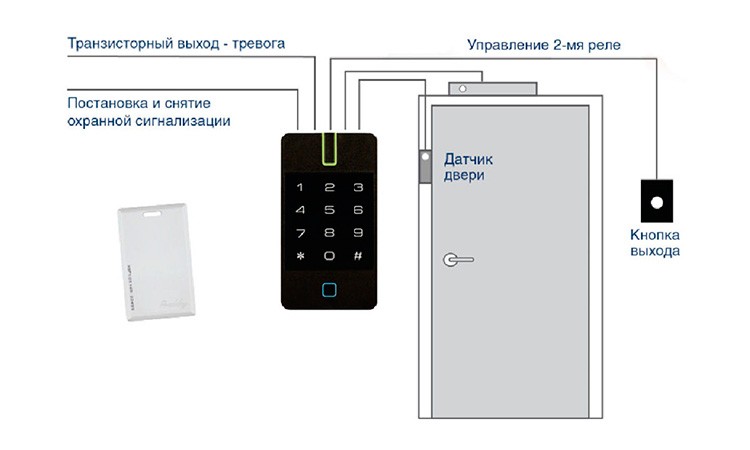

Автономные и сетевые виды контроля доступа

Все СКУД делятся на две большие категории — автономные и сетевые. Автономная, как можно догадаться, работает только с внутренним комплектом устройств и программного обеспечения, который не имеет централизованного средства управления и мониторинга. Но при этом может присутствовать некий локальный хаб, который связывает устройства системы и передаёт данные между ними.

Простейшая схема автономной СКУД

Простейшая схема автономной СКУД

Автономные СКУД дешевле, имеют довольно простую для эксплуатации и обслуживания конфигурацию, не требуют затрат на кабели и компьютерную технику. Как правило, такой тип систем контроля доступа и учёта рабочего времени выгодней и удобней использовать на небольших объектах — складах или мелких производствах.

Сетевые СКУД — это большие комплексы оборудования, компьютеров, контроллеров и программного обеспечения. Чаще всего их устанавливают для контроля доступа на больших предприятиях, заводах, офисах или производствах. Они актуальны, когда необходимо реализовать сложную иерархическую систему доступа, разграниченную зонами. То есть человек с менее высоким уровнем доступа благодаря системе контроля не сможет попасть в помещения с высоким уровнем. Централизованная структура позволяет сетевым СКУД хранить данные, обрабатывать их, мониторить и анализировать. Также в них проще всего интегрировать и другие системы защиты — противопожарную сигнализацию или видеонаблюдение. Связь между узлами системы может быть реализована разными способами — с помощью кабелей, беспроводных протоколов Wi-Fi или GSM.

Дальнейшее использование собранных данных

Данный проект нашел свое продолжение в интеграции с нашей внутренней CRM системой, в которой на вкладке информации о сотрудниках всегда видны актуальные сведения о том, кто находится или отсутствует в офисе.

Также отображается время входа/выхода из офиса, считается суммарное количество часов в месяц.

В мессенджер Slack каждый день пишется о том, что офис открыт, когда приходит первый человек, взявший ключи на ресепшене.

Забор данных из платформы производится по REST API. API платформы предоставляет возможность работы, взаимодействия и использования сущностей платформы и их данных в таких внешних системах, как веб-порталы, мобильные и веб-приложения или, как в нашем случае, — CRM системах.

Посмотреть проект, в котором есть пример настройки взаимодействия и получения данных с платформы >>>

Теперь мы знаем немного больше о том, как может работать СКУД в IoT-проектах. В следующих материалах рассмотрим, как рассчитать на базе полученной информации количество человек в офисе и какие практические применения есть у этой идеи.

Требования к функционалу программного обеспечения или Web-интерфейсу

Выполнение базовых функций СКУД: добавление и удаление карт, получение отчетов о доступе, учет рабочего времени, контроль повторного входа – Antipassback (на входной двери), блокирование двери командой с компьютера.

Примечание. Необходимо сразу оговориться, что функциональность ПО для СКУД сильно различается (считаем, что базовые функции разное ПО выполняет одинаково успешно). Это как трехколесный велосипед, двухколесный и… мотоцикл. На первый можно сразу сесть и по двору покататься, на втором надо набить шишек, прежде чем получится поехать (зато далеко), а на последнем надо еще поучиться и права получить, зато уехать можно… Аллегория проста – если вы планируете серьезный рост системы, лучше и ПО помощнее выбрать, и контроллеры такие, чтобы выбрасывать потом при расширении не пришлось

Интеграция СКУД с другими системами

Совместная работа СКУД с системами, напрямую не связанными с режимом безопасности объекта, например, такими как лифтовое хозяйство, системами управления кадровой службой, бухгалтерского учета, системами жизнеобеспечения и другими, делает результат деятельности последних более эффективным.

Интеграция с лифтовыми системами

Для крупных зданий с большим количеством офисов интеграция СКУД с лифтами дополнительно создает функциональные возможности для регулировки потока людей пользующихся лифтом. Можно организовать вызов лифта только с этажа доступного владельцу по коду идентификатора, а выходить из лифта только на этажах, имеющих доступ по идентификатору.

Интеграция с алкотестерами

Некоторые промышленные и транспортные предприятия строго контролируют, в целях безопасности самого работника и окружающих, наличие алкоголя в крови. Выполняется этот процесс медицинскими работниками, где не исключены факты ошибки или субъективного подхода. Интеграция алкотестера в СКУД позволит исключить человеческий фактор, а также зафиксировать результаты контроля в системе.

На изображении показан принцип работы системы с алкотестером:

- посетитель после приложения идентификатора к считывателю, производит требуемые манипуляции с алкотестером;

- в систему одновременно подается информация о данных карточки и содержании в пробе количества промиллей алкоголя;

- срабатывает алгоритм — ограничение на вход вместе с сообщением по sms администрации.

Интеграция с системами жизнеобеспечения

Экономия электроэнергии на освещении, пользовании системами отопления, вентиляции, кондиционирования позволяет «умная» организация работы системы контроля и управлением доступа. Вариант такой экономии, например, в большом здании, где находится огромное количество офисов: сотрудник одного из офисов предъявляет свой идентификатор на входе и система СКУД обрабатывает маршрут этого сотрудника и включает освещение только в местах его прохождения. Остальная часть здания находится в режиме экономии электроэнергии.

Интеграция с системами управления производством

Существуют форматы деятельности отдельных служб предприятия, для которых информативная база СКУД является важным источником для принятия управленческих решений. Это системы управления взаимоотношения с клиентами, системы бухгалтерского и кадрового учета и другие.

Интеграция происходит следующими путями:

- для самых распространенных систем управления производством выпускаются готовые к работе программные продукты;

- разрабатываются технические решения и выполняется технические работы с целью предоставления доступа к базам данных СКУД;

- создаются специальные приложения, способные работать с системами доступа.

Производители СКУД

На отечественном рынке есть множество российских и зарубежных производителей, между которыми существует жесткая конкуренция. В лидерах находятся те, кто производит весь комплекс оборудования для монтажа СКУД. Определяющими среди потребителей являются качество и цена производимых контроллеров и программного обеспечения.

Из российских производителей самыми популярными по данным интернет — ресурсов Яндекса являются:

- Компания «PERco» с производственной базой в г. Санкт-Петербурге, реализует свою продукцию не только в России, но и в около 100 странах мира;

- Компания «Parsec», выпускающую продукцию под логотипом Parsec около 20 лет;

- Компания «IronLogic» работает на рынке оборудования СКУД более 10 лет, реализует свою продукцию в более чем 30 странах мира;

- Компания «Sigur» (ех Сфинкс);

- Компания «RusGuard»;

- Компания «Прософт Биометрикс»;

- Компания «Эра новых технологий».

Среди зарубежных производителей выделяются следующие:

- Компания «Hid Global» — крупнейший производитель на мировом рынке в отрасли безопасности;

- Компания «NedAp», производитель специализирующийся на радиочастотных бесконтактных идентификаторах с производством в Нидерландах.

- Компания «Suprema», корейский производитель, выпускающий биометрические устройства для СКУД;

- Компания «ZKTeco», выпускает весь комплект оборудования для систем доступа, но специализируется на биометрических компонентах идентификации, как любой китайский производитель реализует продукцию по низким ценам, но сохраняет при этом хорошее качество.

Некоторые рекомендации по приобретению и установке

Избежать ошибок при внедрении СКУД помогут следующие советы.

- Перед началом внедрения следует провести полное обследование объекта. Следует выбрать оптимальное расположение постов пропуска. Проход сотрудников должен быть свободным без создания очередей.

- Определиться с возможной интеграцией СКУД с другими системами безопасности. При ее наличии лучше сразу устанавливать сетевой вариант системы.

- Оборудование должно иметь конструктивное исполнение для нормального функционирования в климатических условиях данной местности. Это должно обеспечить сохранность узлов, например, от коррозии.

- Для обеспечения нормальной связи между элементами СКУД. Следует минимизировать влияние электромагнитного излучения находящихся вблизи силовых кабелей. Прокладку линий связи системы доступа следует проводить не ближе 0,5 м от них и пересекать строго под прямым углом.

- Перед монтажом необходимо проверить работу программного обеспечения. Система должна быть рассчитана на число работающих сотрудников, компьютер не должен виснуть при работе. Такая проверка сократит время на пусконаладочные работы.

- Предусмотреть возможность перегрева контроллера при большом потоке людей. Существуют методы доработки системы, повышающие ее устойчивость к перегрузкам.

- Необходимо установить аварийный источник питания. Нельзя исключать случаи непредвиденных вариантов функционирования.

- Исполнительные устройства пропуска (турникеты) не должны быть сомнительного качества. Они обязаны быть изготовлены из качественного материала и стабильно функционировать.

- При заказе партии пропусков следует убедиться в их соответствии с устанавливаемой системой доступа. Количество следует заказать с учетом возможных потерь и повреждений.

В условиях острой конкуренции всегда существует риск совершения действий, которые могут навредить развитию бизнеса. Система контроля и управления доступом охраняет его от попыток создания проблем нормальному процессу функционирования. Рынок может предложить системы разного уровня сложности

Важно правильно сориентироваться во всем многообразии СКУД и выбрать самую экономичную и одновременно надежную в эксплуатации

Дополнительные возможности СКУД при использовании программного обеспечения

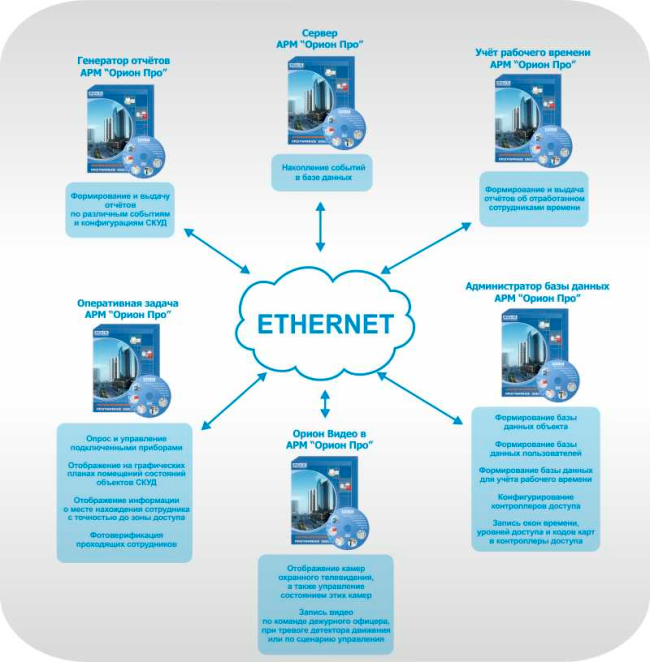

В

ИСО «Орион» для работы со СКУД используется

программное обеспечение: Uprog, АРМ «Орион

Про». Программное обеспечение Uprog

позволяет осуществлять настройку

конфигурационных параметров контроллера

доступа «С2000–2» (а также для прибора

«С2000–4»), а именно:

- режим работы,

двойную идентификацию, доступ по правилу

двух (трёх) лиц, номер контролируемой

зоны доступа, вид интерфейса подключенных

считывателей, включать/выключать

использование датчика прохода, контроль

блокировки, таймаут блокировки и т. д.; - запись и

редактирование в памяти контроллеров

уровней доступа, окон времени и

идентификаторов пользователей. - Программное

обеспечение АРМ «Орион Про» позволяет

реализовать следующее: - накопление событий

СКУД в базе данных (проходы через точки

доступа; блокировки и разблокировки

точек доступа; несанкционированные

попытки прохода и т.п.); - создание базы

данных для охраняемого объекта —

добавление в неё логических объектов

СКУД (точек и зон доступа). А также

расстановка их на графических планах

помещений для реализации возможности

централизованного предоставления

доступа и мониторинга состояния этих

объектов; - формирование базы

данных пользователей — занесение

реквизитов сотрудников и посетителей

с указанием для каждого человека всех

необходимых атрибутов (ФИО, информация

и принадлежности к фирме, подразделению,

рабочий и домашний адрес и телефон и т.

п.), а также задание прав доступа

(полномочий прохода через точки дост

упа/зоны доступа); - формирование базы

данных для учёта рабочего времени —

создание графиков работы, а также правил

расчёта графика для различных сотрудников; - опрос и управление

подключенными к ПК контроллерами; - конфигурирование

контроллеров доступа — централизованную

запись в память приборов окон времени,

уровней дост упа, идентификаторов

пользователей; - работу сетевого

antipassback’a; - настройку и работу

зонального antipassback’a; - отображение на

графических планах помещений состояния

объектов СКУД; - отображение

информации о месте нахождения сотрудника

с точностью до зоны доступа; - отображение камер

охранного телевидения, а также управление

состоянием этих камер; - запись видео по

команде дежурного офицера, при тревоге

детектора движения или по сценарию

управления (например, по событию

предоставления доступа или попытки

осуществления несанкционированного

прохода).

Закрепление задач

системы контроля и управления доступом

за программными модулями изображено

на рисунке 7. Стоит отметить, что физически

приборы соединяются с тем компьютером

системы, на котором установлена

«Оперативная задача». Количество

рабочих мест, которые могут быть

задействованы в системе (программные

модули АРМ), может достигать две сотни.

Программные

модули можно устанавливать на компьютеры

как угодно — каждый модуль на отдельном

компьютере, комбинация каких-либо

модулей на компьютере, либо установка

всех модулей на один компьютер.

Рисунок.

Рисунок.

7. Функционал модулей программного

обеспечения

Опубликовано: Сайт Secuteck.Ru-2012Посещений: 28854

В рубрику «Системы контроля и управления доступом (СКУД)» | К списку рубрик | К списку авторов | К списку публикаций